Лучшие фильтры Wireshark

Вайршаркранее называвшаяся Ethereal, — это мощная программа с открытым исходным кодом, которая помогает пользователям отслеживать и анализировать информацию, поступающую в определенную сеть и из нее. Программное обеспечение может обрабатывать сложные данные из сотен протоколов большинства типов сетей, организовывая их в пакеты данных. Однако, когда сеть неожиданно выходит из строя или сталкивается с проблемами, поиск пакетов может оказаться утомительным и потребовать много времени и энергии. Вот тут-то и пригодится удобство использования Wireshark.

Программное обеспечение поддерживает фильтры, которые позволяют быстро фильтровать большие объемы информации. Вместо проверки захваченных файлов вручную вы можете применить фильтр, который приведет вас к данным, которые вы хотите проверить.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Читайте дальше, чтобы узнать о лучших фильтрах Wireshark и о том, как добавить их в закладки для дальнейшего использования.

Фильтры Wireshark

В Wireshark есть два типа фильтров. Первый — это фильтры захвата, а другой — фильтры отображения. Они работают с разным синтаксисом и служат конкретным целям.

Фильтры захвата устанавливаются перед началом операции захвата. Параметры фильтров захвата записывают и сохраняют только тот трафик, который вы хотите проанализировать. После начала операции захвата изменение этого типа фильтра становится невозможным.

С другой стороны, фильтры отображения содержат параметры, которые применяются ко всем перехваченным пакетам. Вы можете установить этот тип фильтра перед началом операции захвата, а затем настроить или отменить его. Также вы можете установить его во время выполнения операции. Фильтр отображения сохраняет данные в буфере трассировки, скрывая неинтересный трафик и отображая только ту информацию, которую вы хотите просмотреть.

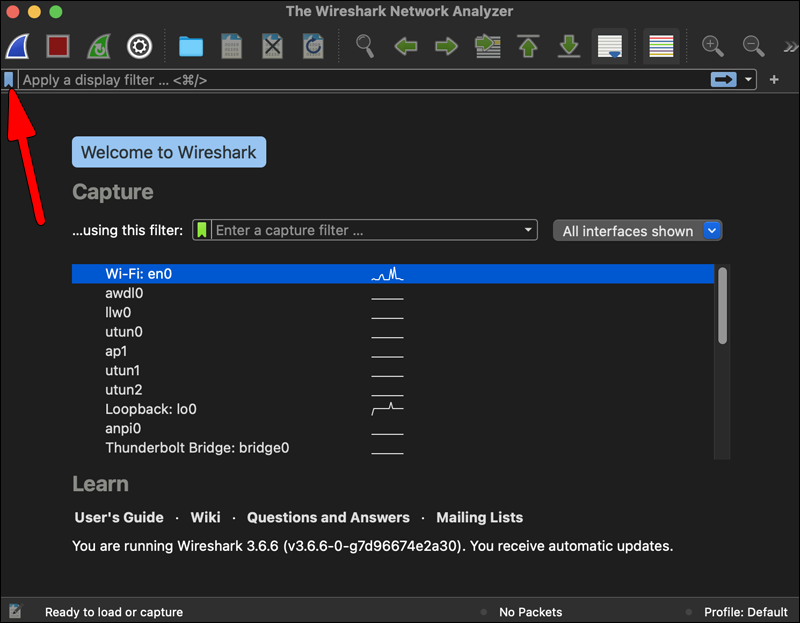

Wireshark имеет впечатляющую библиотеку встроенных фильтров, которые помогают пользователям лучше контролировать свои сети. Чтобы получить доступ к существующему фильтру и использовать его, необходимо ввести правильное имя в разделе «Применить фильтр отображения» под панелью инструментов программы. Если вы хотите найти и применить фильтр захвата, используйте раздел «Ввести захват» в середине экрана приветствия.

Хотя Wireshark может похвастаться обширными возможностями фильтрации, запомнить правильный синтаксис часто бывает непросто. Пытаясь ввести подходящий фильтр, вы теряете драгоценное время.

Но вам повезло. Мы составили список лучших фильтров Wireshark, которые помогут вам более эффективно использовать программу и избавить вас от догадок при анализе груды сохраненных данных.

Лучшие фильтры Wireshark

Давайте рассмотрим несколько полезных фильтров, которые позволят вам освоить программу.

ip.addr == хххх

Вышеупомянутый фильтр будет отображать только захваченные пакеты, содержащие установленный IP-адрес. Это удобный инструмент для проверки одного вида трафика. Применение фильтра обработает исходящий трафик и определит, какой из них соответствует источнику или IP-адресу, который вы ищете.

Если вы хотите фильтровать по месту назначения, используйте вариант ip.dst == xxxx.

Вариант ip.src == xxxx помогает фильтровать по источнику.

ip.addr == xxxx && ip.addr == xxxx

Эта строка устанавливает фильтр диалога между двумя заданными IP-адресами. Это неоценимо для проверки данных между двумя выбранными сетями или хостами. Фильтр игнорирует ненужные данные и фокусируется только на поиске информации, которая вас интересует больше всего.

Для фильтрации адресатов используйте строку ip.src == xxxx && ip.dst == xxxx.

http или DNS

Когда вы примените этот фильтр, он отобразит каждый протокол DNS или http. Это экономящий время фильтр, который позволяет вам сосредоточиться на конкретном протоколе, который вы хотите изучить. Например, если вам нужно найти подозрительный FTP-трафик, все, что вам нужно сделать, это установить фильтр «ftp». Чтобы узнать, почему веб-страница не отображается, установите фильтр «DNS».

tcp.port==xxx

Приведенный выше фильтр сужает поиск до определенного порта назначения или источника. Вместо того, чтобы просматривать весь захваченный пакет, фильтр генерирует данные о трафике, входящем или исходящем из одного порта. Это один из самых удобных фильтров, на который вы можете положиться при выполнении задачи, если у вас мало времени.

tcp.flags.reset==1

Применение этого фильтра будет отображать каждый сброс TCP. Каждый захваченный пакет имеет связанный TCP. Когда его значение установлено равным единице, он предупреждает принимающий компьютер о том, что ему следует прекратить работу по этому соединению. Это один из самых впечатляющих фильтров Wireshark, поскольку сброс TCP мгновенно разрывает соединение.

TCP содержит ххх

Этот фильтр найдет все пакеты захвата TCP, содержащие указанный термин. Если вам интересно, где элемент появляется в кадре, введите его имя вместо «xxx». Фильтр обнаружит все экземпляры термина, избавляя вас от необходимости читать пакет. Например, если вы замените «xxx» на «трафик», вы увидите все пакеты, содержащие «трафик». Лучше всего использовать этот фильтр для сканирования определенного идентификатора пользователя или строки.

!(arp или icmp или DNS)

Вышеуказанный фильтр предназначен для исключения определенных протоколов. Используйте его, чтобы удалить ненужные вам протоколы arp, dns или icmp. Он позволяет блокировать отвлекающие данные, чтобы вы могли сосредоточиться на анализе более срочной информации.

tcp.time_delta > .250

Этот фильтр отображает в потоке TCP-пакеты с разницей времени более 250 мс.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Помните, что перед использованием фильтра вам необходимо вычислить временную метку преобразования TCP. Хотя расчет задержек в разговорах не является слишком сложной задачей, для этого требуются некоторые глубокие знания Wireshark.

tcp.anaанализ.flags && !tcp.anaанализ.window_update

Этот фильтр помогает просматривать повторные передачи, нулевые окна и повторяющиеся атаки в одной трассировке. Это отличный способ обнаружить низкую производительность приложений или потери пакетов.

Советы по использованию фильтров Wireshark

Неспособность запомнить правильный синтаксис фильтра расстраивает и может помешать вам быстро найти ценные данные.

Иногда функция автозаполнения Wireshark может помочь вам решить проблему. Например, если вы уверены, что фильтр начинается с «tcp», введите эту информацию в соответствующее поле поиска. Wireshark сгенерирует список фильтров, начинающийся с «tcp». Просматривайте результаты поиска, пока не найдете правильное прозвище.

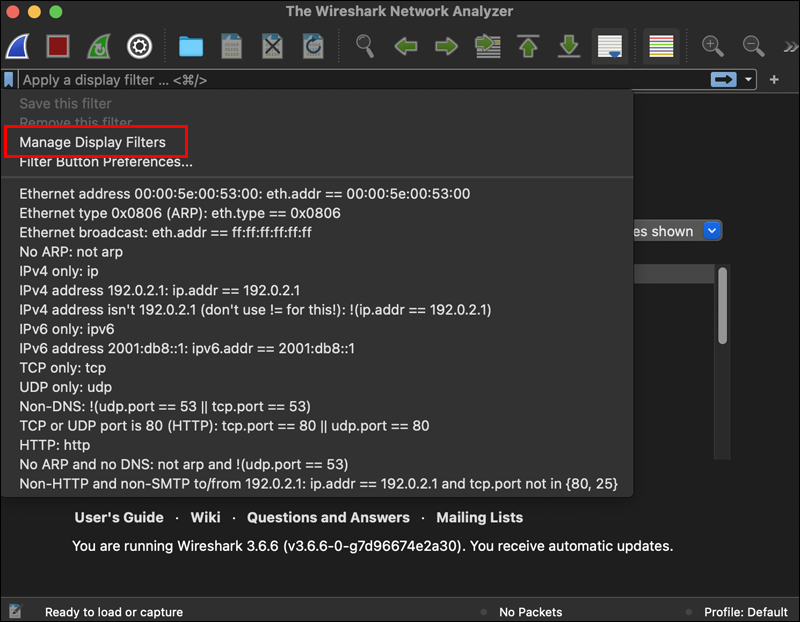

Еще один способ найти фильтры — опция «закладка» рядом с полем ввода. Выбрав «Управление фильтрами отображения» или «Управление выражениями фильтров», вы можете изменять, добавлять или удалять фильтры. Если вы не особенно уверены в запоминании сложных синтаксических сокращений, опция «закладка» — это простой инструмент для извлечения часто используемых фильтров Wireshark.

Вместо того, чтобы повторно вводить сложные фильтры захвата, выполните следующие действия, чтобы сохранить их в меню «закладки»:

- Запуск Вайршарк и перейдите к опции «Закладка».

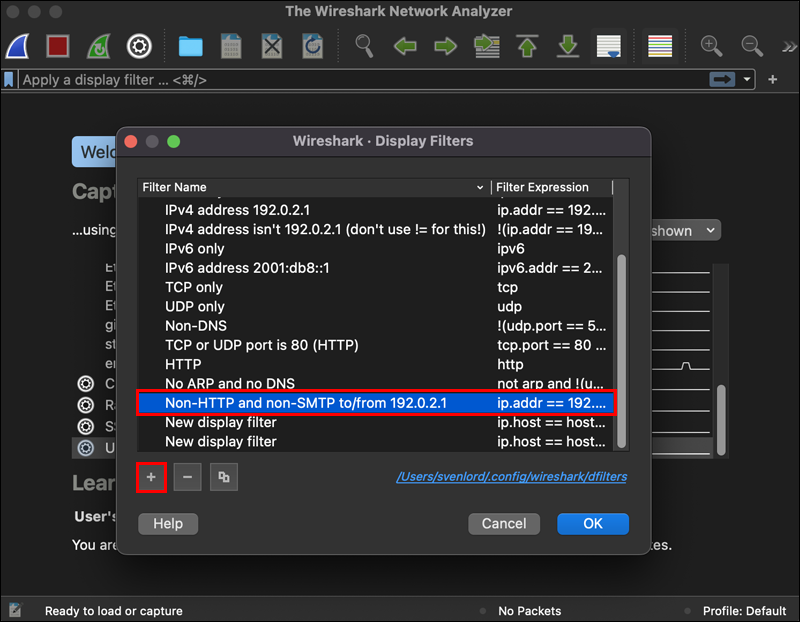

- Нажмите «Управление фильтрами отображения», чтобы открыть диалоговое окно.

- Найдите соответствующий фильтр в диалоговом окне, коснитесь его и нажмите кнопку «+», чтобы сохранить его.

Вот что вам нужно сделать, чтобы сохранить фильтр отображения:

- Откройте Wireshark и перейдите к опции «Закладки».

- Выберите «Управление фильтрами отображения», чтобы открыть диалоговое окно.

- Просканируйте список опций, дважды коснитесь соответствующего фильтра и нажмите кнопку «+», чтобы сохранить его в закладке.

Если вы спешите проанализировать конкретные данные, возможно, вам захочется нажать стрелку вниз рядом с полем ввода. Действие создаст список ранее использованных фильтров.

Используйте фильтры для удобного анализа данных

Wireshark стал одним из самых популярных анализаторов сетевых протоколов благодаря удобным фильтрам. Вы можете использовать их, чтобы сэкономить время и быстро найти определенные параметры, такие как IP-адреса или шестнадцатеричные значения. Если вам сложно запомнить различные названия часто используемых фильтров, сохраните их в закладках для дальнейшего использования.

Как часто вы используете фильтры Wireshark? На что вы больше полагаетесь: фильтры захвата или отображения? Вы когда-нибудь использовали некоторые из вариантов, упомянутых выше? Дайте нам знать в разделе комментариев ниже.