Как Кевин Митник взломал публику на CeBIT 2015

Посетители CeBIT в четверг стали жертвами серии хорошо выполненных хакерских атак. К счастью, они не имели вредоносного происхождения; вместо этого это были живые демонстрации печально известного бывшего хакера Кевина Митника.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Хотя хакерские навыки Митника когда-то принесли ему место в списке самых разыскиваемых ФБР, сейчас он всемирно известный консультант по безопасности. Он и его команда специалистов используют различные методы проникновения для проникновения в клиентов, в том числе в крупные компании из списка Fortune 500, и могут похвастаться 100% успехом.

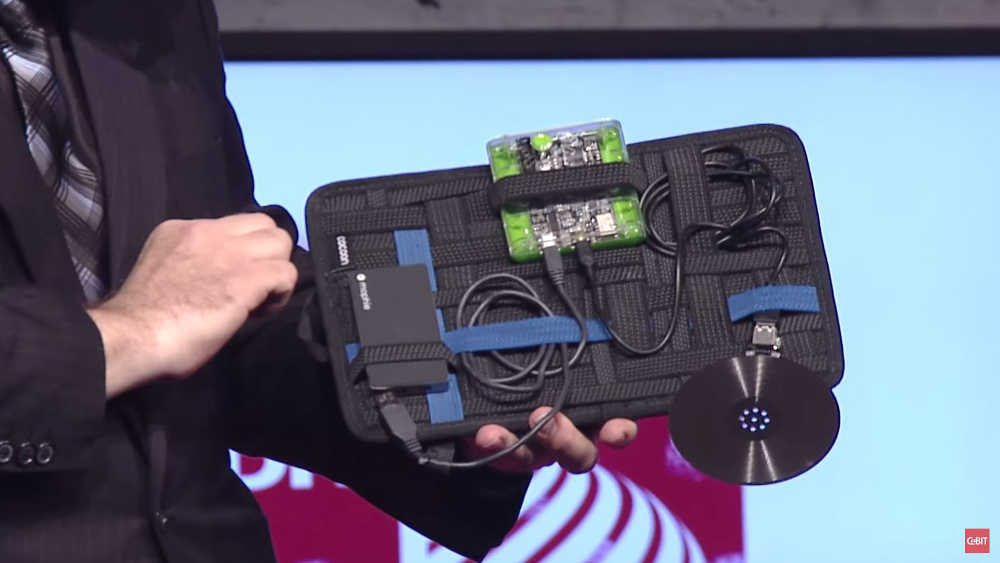

Митник продемонстрировал ряд впечатляющих хаков в прямом эфире на сцене CeBIT, и все они были выполнены за считанные минуты. Он получил полный контроль над целевыми машинами с помощью USB-накопителей, предназначенных для вооружения, точек доступа Wi-Fi, PDF-файлов и многого другого, а также клонирования беспроводных карточек-ключей, которые многие компании используют для доступа к зданиям.

Однако в методах Митника примечательно то, что он утверждает, что за время своей криминальной карьеры он никогда не использовал программное обеспечение или эксплойты для получения доступа к системе. Вместо этого он полагался на технику, известную как социальная инженерия.

Эта система опирается не на компьютерные недостатки, а на использование самого слабого аспекта сети: мягких и доверчивых людей, которые ею управляют. Нацеливаясь на сотрудников более низкого уровня и менее технически подкованных, злоумышленник может получить доступ гораздо проще, чем полагаясь на технические уязвимости.

За время своей хакерской карьеры Митник в основном получал доступ к сети, роясь в мусоре компаний и обнаруживая, что значительный объем информации – включая имена пользователей и пароли – просто выбрасывался нетронутым. Сообщается, что это позволило ему взломать более 40 компаний, прежде чем его поймали.

Митник говорит, что эта слабость все еще присутствует в современной бизнес-среде. Он рассказал, что в процессе консультирования он и его команда обнаружили, что «люди даже сегодня выбрасывают в мусор много ценной информации», включая «учетные данные (и) исходный код».

Эта тактика использования незнания сотрудников в области технологий также является ключевым компонентом программных атак. Все атаки, продемонстрированные Митником на сцене, требовали определенной степени активации со стороны пользователя, а это означает, что хакер должен обманом заставить жертву принять вредоносное ПО, замаскировав его под легальное программное обеспечение.

Это часто делается путем маскировки вредоносного кода под бренды, которым доверяют, например, обновления Adobe Flash. Однако это также можно сделать с помощью апплетов JavaScript. Митник продемонстрировал пример с издателем, указанным как Verified Secure Applet, однако это всего лишь фиктивная компания, созданная Митником, и это обычный трюк, который хакеры используют для обмана целей.

Он также подчеркнул тот факт, что ни одно антивирусное программное обеспечение не доказало свою эффективность против угроз высокого уровня, при этом MacAffee, в частности, не смог обнаружить многие из его реальных атак. Как он сказал, отвечая на вопрос о потенциальных уязвимостях АНБ: «Я не думаю, что что-либо защищено от хакеров».

Кевин Митник, суперхакер

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

С полномочиями Митника как эксперта по безопасности трудно не согласиться. Его называют «самым известным хакером в мире», а на пике своей незаконной деятельности ФБР считало его главным киберпреступником планеты.

Карьера Митника началась в нежном 17-летнем возрасте с телефонных розыгрышей с использованием системы, известной как телефонный фрикинг. Эта ранняя форма протохакерства также побудила соучредителей Apple Стива Джобса и Стива Возняка основать свою компанию, продавая устройства «синего ящика» «фрикерам» в их кампусе в Беркли.

Фрикинг включал в себя манипулирование общественной телефонной сетью с помощью различных средств, часто для того, чтобы избежать платы за междугороднюю связь, но существовало и множество других применений. Например, Митник хвастался, что использовал эту систему для прослушивания телефонных линий АНБ, когда ему было 17 лет, заявив (с небольшой долей гордости), что он «прослушивал телефонные разговоры».

Митник всегда утверждал, что его хаки были результатом его любви к технологиям и поиска новых способов их использования. Он поделился одним конкретным случаем: он хотел изучить исходный код прошивки для нового флагманского устройства Motorola, главным образом из интереса.

Яркий пример социальной инженерии в действии: он просто позвонил в Motorola, и после нескольких перенаправлений его соединили с кем-то, у кого был доступ к исходному коду. Выдав себя за высокопоставленного менеджера проекта, он смог убедить сотрудника прислать ему исходный код, причем без доступа к компьютеру.

Отвечая на вопрос об уровне угроз, с которыми сталкиваются сегодняшние сети, он сказал, что «теперь у вас есть гораздо больше хакерских инструментов, гораздо больше источников в сообществе». Однако он также заявил, что «это своего рода баланс» с растущей тенденцией к обеспечению конфиденциальности среди пользователей, а также с увеличением разнообразия инструментов безопасности.

Как отметил Митник в своем интервью, «когда я учился в старшей школе, хакинг был крутым, и вас поощряли этим заниматься». Однако он заявил, что, хотя он делал это ради «интеллектуального любопытства, стремления к знаниям и соблазна приключений», большая часть хакерских атак сейчас осуществляется на злонамеренной или коммерческой основе.