Что можно и чего нельзя делать при использовании темного веб-сайта

Даркнет — это место, полное подпольных преступников и умных хакеров, но это также место, гораздо более безопасное, чем ваш любимый браузер. Ни для кого не секрет, что когда вы выходите в Интернет, за вашей деятельностью следят не только Google, Facebook и Amazon, но также официальные группы наблюдения и хакеры.

Мы часто рекомендуем надстройки конфиденциальности и программное обеспечение, которые блокируют по крайней мере некоторые веб-трекеры, но если вы действительно хотите сохранить свою анонимность, лучшим доступным вариантом будет браузер Dark Web под названием Tor. В этом блоге Tor будет использоваться для обсуждения того, что можно и чего нельзя делать при использовании Dark Web.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Что делает Тор?

Tor защищает вашу деятельность в Интернете от спамеров и рекламодателей, скрывает ваши данные от корпораций и других веб-пользователей и позволяет вам просматривать страницы, не подвергаясь слежке со стороны похитителей личных данных и преследователей.

Что можно сделать с помощью Tor?

Вы можете отправлять личные фотографии, не допуская их перехвата, пользоваться социальными сетями без слежки, писать по-настоящему анонимные сообщения в блогах и многое другое. Информацию о доступе см. Как получить доступ к даркнету.

Пять самых безопасных способов использования темного веб-сайта

Правило №1: убедитесь, что Tor всегда обновлен

Tor гораздо более безопасен, чем Chrome и Firefox, но, как и любое программное обеспечение, он не защищен от атак. Например, в 2013 году сеть подверглась нападению трояна Chewbacca, который похитил банковские реквизиты.

В 2016 году выяснилось, что ФБР использовало специально созданное вредоносное ПО под названием Torsploit для «деанонимизации» пользователей Tor и отслеживания их реальных IP-адресов. Также были случаи, когда выходные узлы Tor (последние ретрансляторы, через которые проходит трафик Tor, прежде чем он достигнет пункта назначения) использовались в злонамеренных, а не анонимных целях, и заражали системы пользователей.

К счастью, Tor обычно очень быстро устраняет такие угрозы и уязвимости, важно поддерживать браузер в актуальном состоянии.

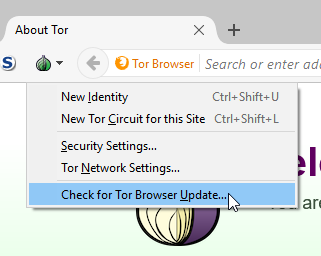

- Каждый раз, когда вы запускаете Tor, нажимайте кнопку значок лука на панели инструментов и выберите 'Проверьте наличие обновлений браузера Tor(Tor периодически обновляется, но обновление вручную гарантирует, что вы используете последнюю версию).

- Кроме того, если вы используете службу, которая предполагает обмен личной информацией, вам следует изменить уровень безопасности Tor на Высокий.

Не следует делать №1: используйте Tor для загрузки торрентов

Будучи мощным инструментом конфиденциальности, Tor может показаться идеальным средством загрузки и выгрузки файлов через BitTorrent и другие одноранговые сети, но на самом деле это не так. нет! Использование торрент-клиента обходит защиту Tor и нарушает вашу анонимность, отправляя ваш реальный IP-адрес торрент-сервису и другим «одноранговым узлам». Это действие позволяет им идентифицировать вас, порт, который вы используете для передачи торрентов, и даже данные, которыми вы делитесь, если они не зашифрованы.

Затем они потенциально могут атаковать вас вредоносным ПО или даже уведомить соответствующие органы (если вы делитесь материалами, защищенными авторским правом). Кроме того, торрент-трафик создает огромную нагрузку на сеть Tor и замедляет ее работу для других, поэтому это эгоистично и небрежно.

По всем этим причинам Tor заявляет, что обмен файлами «широко нежелателен», и выходные узлы по умолчанию настроены на блокировку торрент-трафика.

Шаг 2. При необходимости создайте новую личность.

Tor отлично справляется с обеспечением вашей безопасности и анонимности, но вы все равно можете столкнуться с веб-сайтами, которые вызывают тревогу. Tor может предупредить вас о том, что сайт пытается вас отследить.

Если вы обеспокоены тем, что ваша конфиденциальность была нарушена, сделайте следующее:

- Нажмите кнопку значок лука на панели инструментов.

- Выбирать “Новая идентичность». Эта опция перезапустит браузер Tor и сбросит ваш IP-адрес, так что вы сможете продолжить просмотр как новый пользователь.

Не следует делать №2: максимально увеличить окно Tor

Оставьте окна браузера Tor с размером по умолчанию, потому что их максимальное увеличение позволяет веб-сайтам определять размер вашего монитора.. Само по себе это предложение может показаться незначительным, но в сочетании с другими данными он может предоставить веб-сайтам «дополнительную» информацию, необходимую для вашей идентификации..

Правило №3: используйте VPN вместе с Tor

Важно помнить это Tor — это прокси-сервер, а не VPN, который защищает только трафик, проходящий через браузер Tor.. Как мы объясняли ранее, использование сети Tor сопряжено с некоторыми рисками, особенно при загрузке торрент-файлов и случайном подключении через вредоносный выходной узел.

Вы можете повысить свою конфиденциальность и безопасность, используя Tor в сочетании с VPN, чтобы обеспечить зашифрование всех ваших данных и отсутствие журналов ваших действий. Некоторые VPN предлагают функции, специально разработанные для пользователей Tor, в том числе:

- ПротонVPNкоторый позволяет получить доступ к серверам, предварительно настроенным для перенаправления трафика через сеть Tor.

- ЭкспрессVPNкоторый позволяет вам зарегистрироваться анонимно через веб-сайт .onion.

- ЭйрВПНкоторый маршрутизирует трафик сначала через сеть Tor, а затем через VPN.

Ни один из вышеперечисленных вариантов VPN не является бесплатным, но они быстрее, гибче и надежнее, чем бесплатные службы VPN.

Не делайте №3: ищите в Интернете с помощью Google

Google не известен своим уважением к конфиденциальности своих пользователей, поэтому продолжать использовать его в Tor (это один из доступных вариантов) скорее обречено на провал.

Google не только по-прежнему пытается отслеживать вас и записывать ваши поисковые запросы (на основе IP-адреса вашего выходного узла), но также становится очень снобистским и высокомерным, когда обнаруживает, что вы подключаетесь «необычным» способом. Попробуйте выполнить поиск с помощью Google в Tor, и вы будете постоянно получать CAPTCHA, которые просят вас доказать, что вы не робот.

Мы рекомендуем использовать поисковую систему конфиденциальности Tor по умолчанию DuckDuckGo, ее вариант «Onion» или стартовую страницу (которая использует неотслеживаемые результаты Google), все из которых предварительно установлены вместе с Google.

Правило № 4: рассмотрите возможность запуска ретранслятора Tor

Tor полагается на свое лояльное и постоянно расширяющееся сообщество, предоставляющее ретрансляторы, которые создают цепи и обеспечивают анонимность. Чем больше реле или «узлов» работает в данный момент, тем быстрее и безопаснее будет сеть Tor.

Если вы станете постоянным пользователем Tor, рассмотрите возможность оказать помощь сообществу, поделившись своей пропускной способностью и запустив ретранслятор. Вы можете быть либо «средним ретранслятором», который является одним из двух или более узлов, которые получают трафик Tor, а затем передают его, либо «выходным ретранслятором».

Быть средним реле гораздо безопаснее. Если другой пользователь использует сеть Tor для совершения чего-то вредоносного или незаконного, ваш IP-адрес не будет отображаться как источник трафика.

Напротив, выходное реле может быть идентифицировано как этот источник, а это означает, что людям, которые используют выходные реле, возможно, придется иметь дело с жалобами и даже юридическим вниманием. Поэтому вам не следует размещать выходной узел на своем домашнем компьютере, а если вы разумны, то и вообще не следует!

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Еще одна проблема: вам нужен компьютер с Linux и Debian или Ubuntu для размещения надежного ретранслятора.. В Windows вам необходимо запустить дистрибутив Linux в качестве виртуальной машины, чтобы настроить реле. Это немного хлопотно, но, по крайней мере, ваш трафик Tor будет отделен от остальной части вашей системы.

Не делайте № 4: делитесь своим реальным адресом электронной почты

Нет смысла использовать Tor для сохранения анонимности, если вы регистрируетесь на веб-сайте, используя свой настоящий адрес электронной почты. Это все равно что надеть на голову бумажный пакет и написать на нем свое имя и адрес. Одноразовый почтовый сервис, такой как MailDrop или блестящий Генератор поддельных имен может создать временный адрес и личность для регистрации на сайте и сохранить свою личность Tor отдельно от стандартной веб-личности.

Правило №5: используйте Tor для анонимной электронной почты

Вы можете использовать свои любимые почтовые службы в Tor, хотя Google может попросить вас подтвердить вашу учетную запись Gmail. Однако содержимое ваших сообщений не будет зашифровано при передаче. Tor, конечно, скроет ваше местоположение, но если вы не используете одноразовый адрес электронной почты (см. выше), любой, кто перехватит ваши сообщения, увидит ваш настоящий адрес электронной почты и, возможно, ваше имя.

Для полной конфиденциальности и анонимности вы можете использовать службу электронной почты с поддержкой Tor. Некоторые из них были закрыты правоохранительными органами в последние годы, поскольку были связаны с преступной деятельностью, но использование одного из них не является незаконным и не ставит вас под подозрение. Самый лучший и надежный вариант ПротонПочтапоставщика услуг сквозного шифрования электронной почты, запущенного исследовательским центром CERN в 2013 году.

Ранее в этом году ProtonMail представила скрытый сервис Tor специально для борьбы с цензурой и слежкой за своими пользователями. Вы можете зарегистрировать бесплатную учетную запись ProtonMail на сайте protonirockerxow.onion, но это ограничивает вас 500 МБ памяти и 150 сообщениями в день; чтобы получить расширенные функции, вам нужен план Plus (5 долларов США в месяц).

Поскольку Tor основан на Firefox, по-прежнему можно установить любимые дополнения в соответствии с вашими предпочтениями, что имеет смысл, если вы планируете использовать Tor в качестве браузера по умолчанию. Не поддавайтесь искушению! Даже если расширения не заражены вредоносным ПО (как недавно выяснилось в некоторых расширениях Chrome), они могут серьезно поставить под угрозу вашу конфиденциальность..

Tor поставляется с двумя предустановленными лучшими защитными надстройками: NoScript и HTTPS повсюду – и это действительно все, что вам нужно, если ваша причина перехода на браузер — анонимность. Кроме того, имейте в виду, что просмотр с помощью Tor может быть медленнее, чем Chrome или Firefox, из-за окольного способа подключения, поэтому перегрузка его надстройками еще больше снизит вашу скорость.

Альтернативно вы можете попробовать Bitmessage, бесплатный клиент для настольных компьютеров, который позволяет отправлять и получать зашифрованные сообщения с помощью Tor и запускать его с USB-накопителя.

Не делайте №5: переусердствуйте с надстройками браузера

Поскольку Tor основан на Firefox, по-прежнему можно устанавливать любимые дополнения в соответствии с вашими предпочтениями, что вполне понятно, если вы планируете использовать Tor в качестве браузера по умолчанию. Не поддавайтесь искушению! Даже если расширения не заражены вредоносным ПО (как недавно выяснилось в некоторых расширениях Chrome), они могут серьезно поставить под угрозу вашу конфиденциальность..

Tor поставляется с двумя предустановленными лучшими защитными надстройками: NoScript и HTTPS повсюду – и это все, что вам нужно, если ваша причина перехода на браузер — анонимность. Кроме того, имейте в виду, что просмотр с помощью Tor может быть медленнее, чем Chrome или Firefox, из-за окольного способа подключения, поэтому перегрузка его надстройками еще больше снизит вашу скорость.